Собственная лаборатория

пилотных проектов

Киберполигон для эксплуатации решений по корпоративной кибербезопасности

Тестируйте продукты

и решения в CyberRoom

Узнать подробности

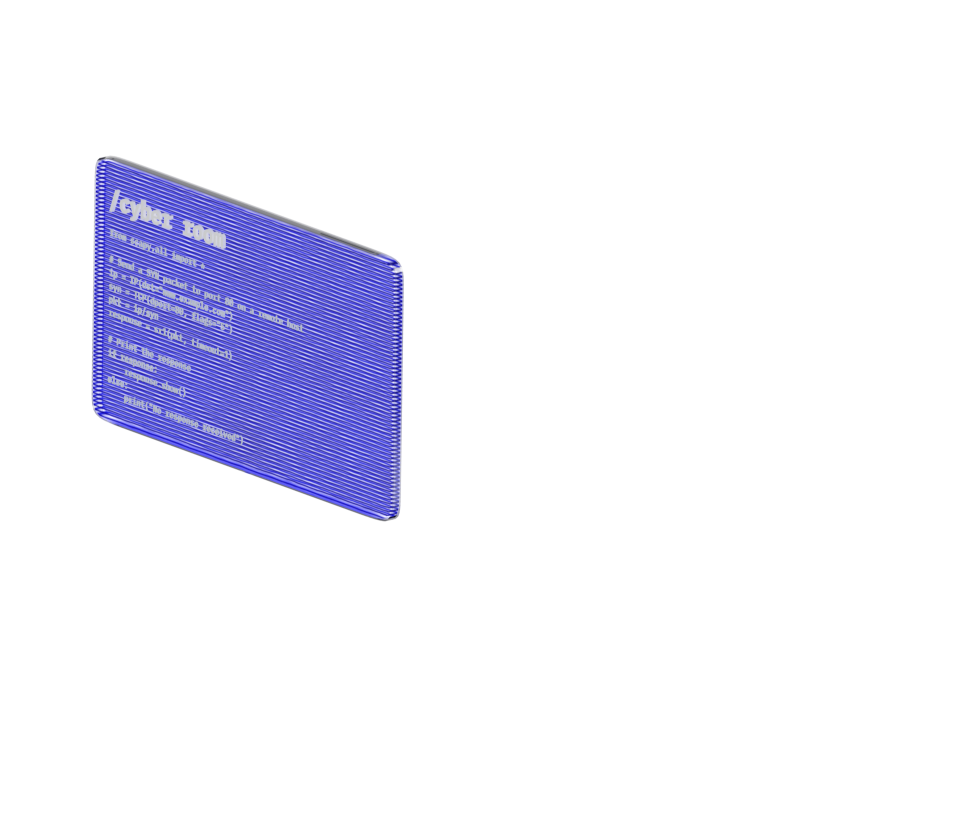

CyberRoom - виртуальный киберполигон для эксплуатации решений кибербезопасности

Демонстрация вариантов расследования и реагирования на распространённые вредоносные активности

Легкий старт

Больше чем ДЕМО

Полноценная

инфраструктура

инфраструктура

Готовые решения

Быстрый доступ

Тестируйте продукты

и решения в CyberRoom

Узнать подробности

CyberRoom - виртуальный киберполигон для эксплуатации решений кибербезопасности

Демонстрация вариантов расследования и реагирования на распространённые вредоносные активности

Легкий старт

Больше чем ДЕМО

Полноценная

инфраструктура

инфраструктура

Готовые решения

Быстрый доступ

Комнаты безопасности

Лидер на российском рынке SIEM-систем и основа крупнейших SOC в России с 2015 года.

события, инциденты, уведомления

MaxPatrol SIEM

Не даст хакерам шанса использовать уязвимости для взлома.

уязвимости, инвентаризация, аудит

MaxPatrol VM

Защитит конечные устройства от сложных и целевых атак

MaxPatrol EDR

Возможность запуска уязвимостей и просмотра со стороны админа, атакующего и пользователя всех процессов и событий.

Запуск уязвимостей

В разработке

PT Nad

В разработке

SandBox

Заполните форму обратной связи, и проверьте уязвимость бизнеса в режиме реального времени

Записаться

на тестирование

на тестирование

Я согласен(на) с политикой обработки персональных данных

Более 86 ядер и 1000 ГБ оперативной памяти серверных мощностей

Как выглядит типовой

пилотный проект?

Пилот завтра — это реально!

Согласование, настройка, логистика и инсталляция до начала пилота в среднем занимает месяц

Тестовая зона ограничена и стерильна. Результат пилота может оказаться непоказательным

Быстрый доступ к решениям

Реальная инфраструктура заказчика

Возможность протестировать реальные атаки

Полноценный функционал

Более 86 ядер и 1000 ГБ оперативной памяти серверных мощностей

Как выглядит типовой

пилотный проект?

Пилот завтра — это реально!

Согласование, настройка, логистика и инсталляция до начала пилота в среднем занимает месяц

Тестовая зона ограничена и стерильна. Результат пилота может оказаться непоказательным

Быстрый доступ к решениям

Реальная инфраструктура заказчика

Возможность протестировать реальные атаки

Полноценный функционал

Под капотом CyberRoom

Execute PSEXEC

Атака, основанная

на использовании PsExec

на использовании PsExec

Add new user in commandline

Атака, при которой злоумышленники создают нового пользователя в системе

Первоначальный доступ (Initial Access)

Фаза атаки, входа в систему или сеть

Предотвращение

обнаружения

(Defence Evasion)

обнаружения

(Defence Evasion)

Фаза атаки, в которой злоумышленники применяют методы для избежания обнаружения своих действий, таких как шифрование, маскировка и т.д.

Сценарий LoJax

Атака с применением буткитов, позволяющих компрометировать устройства с помощью подмены данных в прошивках

Выполнение (Execution)

Фаза атаки, во время которой злоумышленники запускают свой вредоносный код или команды

на зараженной системе.

на зараженной системе.

Закрепление (Persistence)

Фаза атаки, во время которой злоумышленники создают постоянные механизмы доступа

к системе для обеспечения продолжительного контроля.

к системе для обеспечения продолжительного контроля.

Получение учетных

данных (Credential Access)

данных (Credential Access)

Заполучив учетные данные злоумышленник получает доступ или даже контроль над системой, доменом или служебными (технологическими) учетными записями.

Сценарий

DLL HIJACKING

DLL HIJACKING

Техника, используемая злоумышленниками, которая позволяет влиять на выполнение кода с помощью подмены DLL-библиотек

Более 60 пилотов

Видеоинструкции

96 ядер

1000 ГБ

Вопросы и ответы

Какое оборудование/программное обеспечение мне нужно, чтобы работать с CyberRoom?

Достаточно браузера и доступ в интернет.

На какой срок предоставляется доступ?

На 24 часа.

Можем ли мы работать с CyberRoom самостоятельно?

Да, при доступе к сервису мы даём полную документацию и свободу действий.

Сколько человек одновременно могут пользоваться Демо-стендом?

Доступ индивидуальный. Единовременно с системой может работать один человек.

Можно ли добавить в CyberRoom элементы ИТ системы заказчика?

На текущий момент такой возможности нет, но мы думаем над такой возможностью.

Получите код доступа на 24 часа

Нажимая на кнопку "Отправить", вы даете согласие на сбор и обработку персональных данных